|

На страницу Пред. 1, 2, 3, 4, 5, 6, 7, 8, 9, 10, 11 ... 58, 59, 60 ... 112, 113, 114, 115, 116, 117, 118, 119, 120, 121 След. |

|

|

|

| Цитата: |

| скрывать комментарии к свои записям

|

личная цензура. |

|

|

|

|

|

на ютубе прям бесят блогеры которые комменты отрубают

нафига тогда они снимают? |

|

|

|

|

|

| Цитата: |

| нафига тогда они снимают?

|

Для самолюбования. Нарциссы там все, хоть и страшные внешне. |

|

|

|

|

|

| Цитата: |

Нарциссы там все, хоть и страшные внешне.

|

ну как минимум уважение к подписчикам быть должно - они деньги приносят... |

|

|

|

|

|

Twitter запретил в сообщениях анимацию из-за атак на эпилептиков

| Цитата: |

| В Twitter запретили загружать анимированные картинки формата APNG, поскольку они могут вызывать опасные для здоровья и жизни человека приступы. Как выяснилось, из-за программной ошибки платформы Twitter, потенциальная жертва не сможет избежать просмотра подобного контента, даже если правильно настроила свою учетную запись.

|

|

|

|

|

|

|

|

|

| cyberdesire ghost, Animated PNG - по сути смена кадров ) |

|

|

|

|

|

Китайская кибергруппировка APT20 в последних атаках успешно обходит 2FA

Китайская кибершпионская группа APT20 в ходе последних атак использует технику обхода двухфакторной аутентификации (2FA). Об этом сообщили эксперты компании Fox-IT, проанализировавшие недавние операции преступников. Основная часть атак направлена на государственные организации и провайдеров управляемых услуг в самых разных сферах: авиация, здравоохранение, а также финансовая, страховая и энергетическая сферы. Группировка APT20 ведёт свою активность как минимум с 2011 года. Последние кампании китайских киберпреступников получили имя Operation Wocao.

| Цитата: |

«Мы придумали имя Operation Wocao для обозначения ключевых киберпреступных операций, за которыми стоит данная группа китайских хакеров», — объясняет команда Fox-IT.

«В некоторых случаях злоумышленники проникали в сети жертв благодаря уязвимому серверу (зачастую это были версии JBoss). Как правило, если сервер уязвим, на нем непременно присутствуют веб-шеллы, установленные теми или иными кибергруппировками. APT20 использует эти шеллы для разведки и продвижения по сети».

|

Получив доступ к скомпрометированной системе, группировка пытается извлечь учётные данные из памяти или добраться до установленных менеджеров паролей. Как отметили в Fox-IT, группа APT20 смогла получить контроль над VPN-аккаунтами, защищёнными 2FA, — для этого, судя по всему, хакеры использовали специальную технику обхода этой меры защиты. Специалисты полагают, что участники группы похитили токены SecurID RSA, хранившиеся в скомпрометированных системах. После этого злоумышленники использовали эти токены для генерации рабочих одноразовых кодов аутентификации, которые успешно обходили 2FA. |

|

|

|

|

|

давно известно что самые крутые хакеры - из РФ и Китая  |

|

|

|

|

|

| Khan27 писал(а): |

|

cyberdesire ghost, Animated PNG - по сути смена кадров )

|

aniGIF очередной

| Coooler писал(а): |

давно известно что самые крутые хакеры - из РФ и Китая

|

И чем гордиться? Херня это все. Надо созидать, а не рушить. Ебанаты ... |

|

|

|

|

|

| Цитата: |

Надо созидать, а не рушить.

|

ну так они и созидают - безопасность мирового интернета  |

|

|

|

|

|

что такое анигиф?  анимированная анимация? анимированная анимация?  |

|

|

|

|

|

| Adler писал(а): |

что такое анигиф?  анимированная анимация? анимированная анимация?

|

Вот ты незнайка... GIF изначально не был анимацией.

Уже потом пришаманили!

| Цитата: |

| Graphics Interchange Format «формат для обмена изображениями»

|

|

|

|

|

|

|

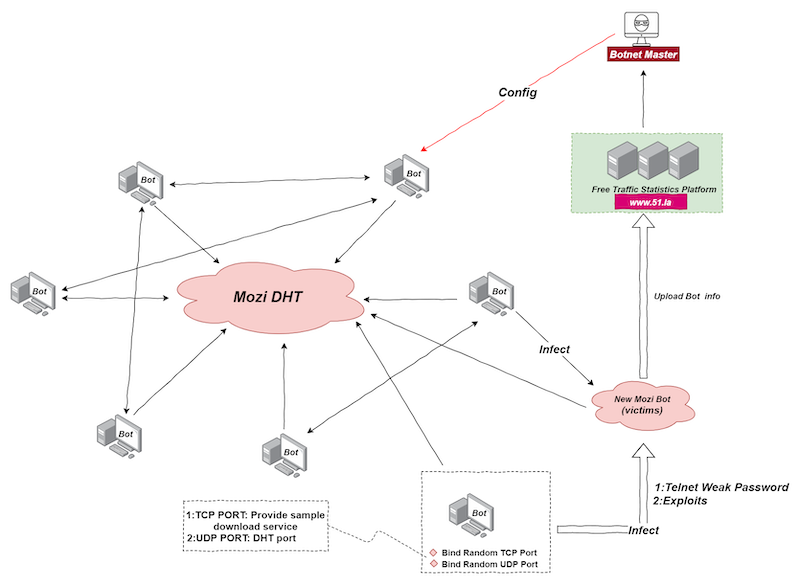

Жертвами ботнета Mozi становятся роутеры Netgear, D-Link, Huawei

Специалисты компании 360 Netlab сообщают, что P2P-ботнеты становятся все более частым явлением: эксперты обнаружили новый P2P-ботнет Mozi, который активно брутфорсит роутеры Netgear, D-Link и Huawei, проверяя их на наличие слабых паролей через Telnet.

Исследователи обнаружили ботнет около четырех месяцев тому назад и за прошедшее время пришли к выводу, что его основной целью являются DDoS-атаки. Mozi построен с использованием протокола Distributed Hash Table (DHT), который широко используют торрент-клиенты и прочие P2P-платформы. Это позволяет ботнету работать без командных серверов, а также скрывать полезную нагрузку среди обычного трафика DHT. Для обеспечения целостности и безопасности компонентов ботнета используются ECDSA384 и алгоритм XOR.

Как уже было сказано выше, малварь атакует уязвимые устройства через Telnet, проверяя на прочность их пароли. Если атака удалась и доступ получен, на устройства загружается малварь Mozi, и бот автоматически присоединяется в ботнету. Затем новоиспеченный бот получает и выполняет команды от оператора, а также принимается искать другие уязвимые маршрутизаторы Netgear, D-Link и Huawei для компрометации.

«После того, как Mozi устанавливает P2P-соединения, используя протокол DHT, файл конфигурации синхронизируется, и соответствующие задачи запускаются в соответствии с инструкциями в файле», — пишут исследователи.

Так, Mozi способен:

осуществлять DDoS-атак (этот модуль использует код известной малвари Gafgyt, поддерживает HTTP, TCP, UDP и так далее);

собирать и похищать информацию о ботах (ID бота, IP-адрес, PORT, имя файла, шлюз, архитектура процессора);

выполнить пейлоад из указанного URL;

обновляться через указанный URL;

выполнять системные или кастомные команды.

Также ботнет атакует десяток различных потенциально уязвимых устройств, используя для этого известные уязвимости: Eir D1000, Vacron NVR, устройства, использующие Realtek SDK, Netgear R7000 и R6400, MVPower DVR, Huawei HG532, гаджеты D-Link, роутеры GPON, CCTV DVR.

источник |

|

|

|

|

|

| Цитата: |

| роутеры Netgear, D-Link, Huawei

|

Фуфло. Берите Tp-Link  |

|

|

|

|

| Новая тема |

Написать ответ |

ГЛАВНАЯ

~ НОВОСТИ ИНТЕРНЕТА

| |

| На страницу Пред. 1, 2, 3, 4, 5, 6, 7, 8, 9, 10, 11 ... 58, 59, 60 ... 112, 113, 114, 115, 116, 117, 118, 119, 120, 121 След. |

|

|

|